USENIX SECURITY 23|薮猫科技最新研究成果入选国际顶会

近日,世界顶尖计算机学术会议「Usenix Security Symposium」于 8 月 9 日 - 11 日在美国加州安纳海姆召开,由浙江大学、薮猫科技以及西安电子科技大学合作的论⽂《Demystifying Pointer Authentication on Apple M1》被收录。

本次入选的论文聚焦于苹果公司自研 ARM 芯片的指针认证机制,通过一系列原创研究成果我们揭示了该机制的实现细节以及安全问题。

指针认证 (Pointer Authentication) 是一项由 ARM v8.3 引入的程序校验与完整性保护机制,作为软、硬件领域最重要的漏洞缓解手段之一,相关技术极大的提高了代码执行流的劫持门槛。

关键的,ARM 官方规范中允许第三方厂商设计并实现属于自己的定制化认证方案,这种无人区般的自由度对攻防双方都提出了挑战。

双刃剑面前,以苹果公司为代表的 M 系列芯片引起了我们的注意,作为 iOS、macOS、watchOS、tvOS 系统背后的关键支撑,苹果专属的指针认证机制有哪些独到的设计?它如何能够化解各类导致内存破坏的指针操作问题?它有什么依赖与隐秘攻击面?它的设计与实现缺陷是否可以被绕过?显然,这一切都没有答案。

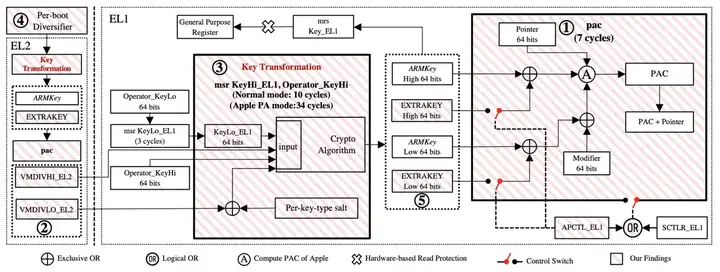

通过设计全新的分析方法以及二进制逆向框架我们揭示了 Apple Silicon M-series Customized Pointer Authentication 一些不为人知的黑魔法。从密钥转换到硬件读保护机制,从新 PA 寄存器到定制化 PAC 指令,一幅完整的架构画卷徐徐展开。

进一步的,论文给出了苹果指针认证机制的四大攻击面:不完整的敏感数据识别、不完整的中断上下文保护、签名片段,以及密钥管理。实验部分我们验证并提交了 88 个可用于绕过苹果指针认证保护的案例,而以 CVE-2023-32424 等为代表的硬核研究成果将持续推动该技术领域向前发展。

About USENIX Security

USENIX Security 与 ACM CCS、IEEE S&P、NDSS 并称为计算机安全领域的四大顶级学术会议,是中国计算机学会 (CCF) 定义的网络与信息安全 A 类会议。USENIX Security 于 1990 年首次举办,由于其高标准的评审流程,只有最具有创新性和显著价值的安全研究才能通过全球顶级学者组成的技术委员会的评审,录取率常年在 20% 以下。